Anonimiteit verkrijgen: de Tor Network & Tor Browser-bundel

Mijn eerste stap in het kijken naar anonimiteit is gebruik te maken van het TBB- en het Tor-netwerk. Tor werd uitgebracht in 2002 en is sindsdien uitgegroeid tot een tool die wereldwijd door miljoenen mensen wordt gebruikt. Tor stelt gebruikers in staat om op internet te surfen, met andere mensen te chatten en toegang te krijgen tot "verborgen sites" (websites waaraan .onion is toegevoegd en die over het algemeen niet in een normale browser via gewoon internet kunnen worden bekeken). Het Tor-netwerk wordt gebruikt door vrijheidsrechtenactivisten, privacyverdedigers zoals ik, klokkenluiders, journalisten en zelfs criminelen die illegale dingen doen, zoals het verkopen van drugs. Vanwege dat laatste kleine beetje houd ik er niet van dat Tor individuen zo goed beschermt tegen betrapt worden, maar ik vind ook dat het een geweldig hulpmiddel is om je privacy te beschermen in een wereld waarin we constant worden gecontroleerd en in de gaten worden gehouden. Het is een harde boot om in te zitten als je aan de ene kant van de rivier mensen hebt die letterlijk vechten voor hun recht op vrijheden en vrijheid van meningsuiting, maar alleen aan de andere kant van de rivier heb je mensen die belachelijk illegale dingen doen.

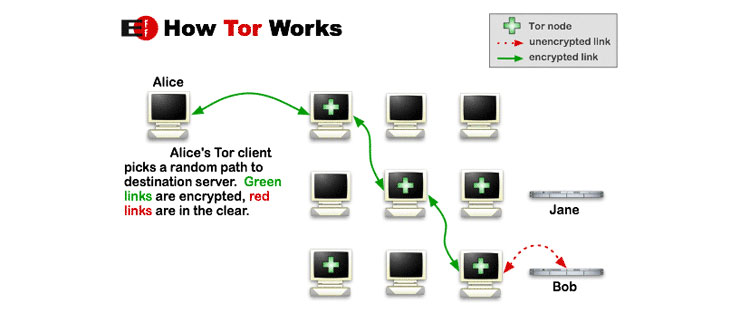

Om te begrijpen hoe Tor werkt, zou je eerst deze foto moeten zien die is gepubliceerd door de EFF:

In feite maakt u verbinding met een netwerk dat via drie afzonderlijke servers van over de hele wereld wordt geleid voordat u gegevens van uw computer naar een website verzendt en vervolgens gegevens van die site terugstuurt naar uw systeem. Deze servers worden "nodes" genoemd en zorgen ervoor dat uw gegevens volledig versleuteld zijn terwijl ze onderweg zijn naar de bestemmingssite. Als de site waarmee u verbinding maakt via Tor geen gebruik maakt van HTTPS (SSL-certificaat voor codering), dan wordt de verbinding tussen het laatste knooppunt (Exit Node) naar de server van de website niet gecodeerd, maar bent u nog steeds anoniem voor de site .

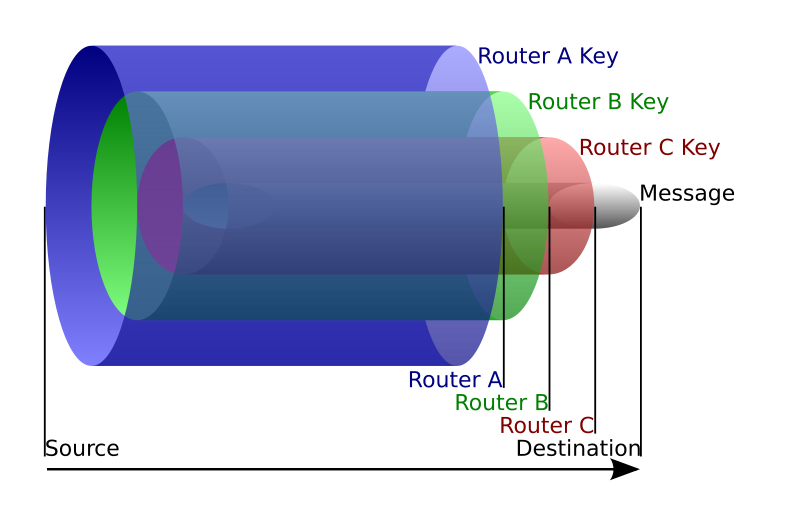

De codering die gebeurt, gebeurt op pakketniveau, zie:

Dat betekent dat informatie niet zichtbaar is, zelfs niet als deze in het midden wordt onderschept. Er zijn een paar bekende aanvallen op .onion-sites, maar veel daarvan vallen in de categorie van het niet correct instellen van de server die de site host. Een goed voorbeeld hiervan zou zijn met een verborgen service die bekend staat als doxbin. De server waarop het werd gehost, werd in beslag genomen na 3 maanden denial-of-service-aanvallen om de locatie te bepalen.

Zie voor meer informatie over de verschillende aanvallen op Tor Hidden Services: https://www.google.com/search?q=.onion+attacks. Google en waarschijnlijk uw internetprovider houden waarschijnlijk de zoekresultaten bij. Het zou interessant zijn om te weten hoe deze logging eruit ziet. Als alternatief kunt u "Aanvallen op Tor" of ".onion-aanvallen" typen in Searx.me, een zoekmachine die meer privacy respecteert. De enige aanval die ik ken tegen Tor-gebruikers is het misbruiken van plug-ins die ze hebben geïnstalleerd, JavaScript/Flash in de browser, of door ze te profileren en in de loop van de tijd stukjes en beetjes informatie over hen te krijgen. Er kunnen echter zero-day exploits beschikbaar zijn voor overheidsinstanties waarvan we ons niet bewust zijn. Dus het gebruik van een VPN achter Tor is niet zo'n slecht idee.

Gerelateerde categorieën op Privacy-Tools.nl:

Om het meeste uit Tor te halen, moet u de sectie over Browsers, de te installeren add-ons en voorkeuren die u wilt wijzigen in uw about:config raadplegen. Maar ik wil U WAARSCHUWEN dat het installeren van een aantal add-ons uw kansen vergroot dat exploits u beïnvloeden en ook uw vingerafdruk actief vergroot. Het idee achter het gebruik van Tor om anonimiteit te verkrijgen, is om net als iedereen te zijn ... dus gewoon JavaScript/Flash uitschakelen, maar al het andere in plaats van Plain-Jane achterlaten, is waarschijnlijk de beste keuze. De mensen achter Tor hebben het ontwikkeld om veilig en anoniem te zijn met een nieuwe installatie, dus het enige dat u echt hoeft te doen, is de instellingen doornemen om gebruik te maken van de ingebouwde functies.